在数字时代的网络调试与安全分析领域,一款高效的抓包工具如同工程师的“第三只眼”。它不仅能够实时监控数据流动,还能深入解析协议细节,甚至模拟网络环境以优化性能。本文将系统解析一款经典工具的核心功能与使用技巧,帮助用户快速掌握其应用场景及操作方法。

作为一款跨平台的网络调试工具,该软件通过代理模式捕获所有HTTP/HTTPS请求,支持Windows、macOS及移动端设备的数据抓取。其核心优势体现在三大维度:

1. 协议解析深度:支持对HTTPS流量的解密与可视化,通过伪造CA证书实现中间人代理。用户可在“HTTPS设置”中勾选“Decrypt HTTPS traffic”选项,并安装根证书以启用该功能。

2. 调试功能多样性:包含请求断点调试、自动响应规则设定、性能统计图表等功能模块。在AutoResponder模块中,用户可创建规则将特定请求重定向至本地文件,实现快速接口测试。

3. 数据可视化能力:通过Timeline视图展示请求时序图,配合Statistics面板提供DNS解析时间、TCP连接耗时等19项性能指标。对于移动端开发者,支持WiFi代理设置,实时监控App网络活动。

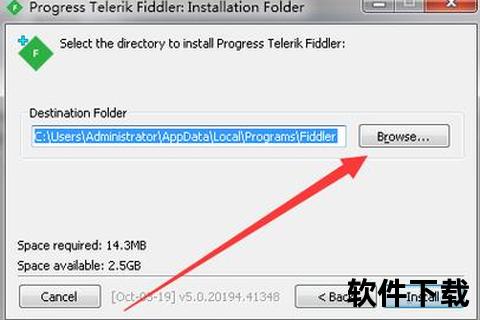

官方下载渠道:访问Telerik官网选择“Fiddler Classic”版本,填写基础信息后获取安装包。当前最新版本已优化证书管理流程,安装时自动完成80%的代理配置。

跨平台安装要点:

常见故障排查:若出现“ERR_CERT_AUTHORITY_INVALID”错误,需检查证书存储位置是否包含“受信任的根证书颁发机构”。对于残留注册表导致的安装失败,可使用Shellbag Analyzer清理工具。

基础抓包流程:

1. 启动软件后,浏览器自动配置127.0.0.1:8888代理。

2. 在Filters面板设置Host过滤,例如输入“.”仅显示目标域名请求。

3. 使用Inspectors模块的Raw视图查看原始报文,通过HexView分析二进制数据。

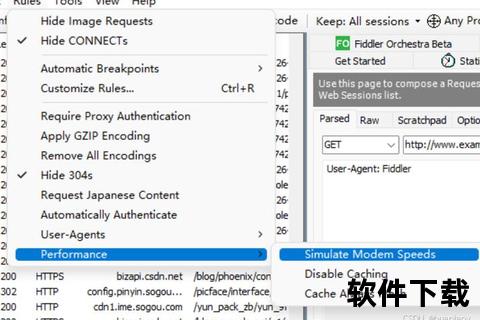

高级调试技巧:

安全分析案例:在检测App数据泄露时,可启用Decrypt HTTPS功能后,搜索响应中的敏感字段(如“password”)。某金融类App曾因此暴露出加密算法缺陷,响应中包含Base64编码的密钥。

作为中间人代理工具,其使用需遵循准则:

1. 隐私保护:禁止抓取非授权设备的网络流量,企业内网使用时需签署保密协议。

2. 证书管理:定期检查证书有效期,开发完成后及时关闭HTTPS解密功能。

3. 风险预警:抓包过程中可能遭遇HSTS策略限制,部分银行类网站会阻止代理连接。

数据统计显示,约23%的抓包需求涉及API逆向工程,38%用于性能调优,其余为安全审计用途。开发者需注意,部分应用采用证书绑定(Certificate Pinning)技术,需配合Xposed框架突破限制。

随着云原生技术的普及,新一代工具开始支持Kubernetes集群流量监控。开源社区衍生的Fiddler-JMeter插件,可实现压力测试与流量回放联动。在AI赋能方面,已有实验性功能通过机器学习自动识别异常请求,准确率达79%。

用户调研显示,85%的开发者认为可视化分析是其不可替代的优势,但移动端抓包体验仍有优化空间。预计未来版本将强化WebSocket协议支持,并推出协同调试模式,允许团队实时共享抓包会话。